Что такое доксинг и как обезопасить себя в интернете?

Представьте, что вы просыпаетесь однажды и обнаруживаете, что ваше настоящее имя, домашний адрес, номер телефона и, возможно, место работы опубликованы в интернете, где их может увидеть кто угодно. Это не только неловко, но и опасно.

Для этого не нужен ни хакер, ни частный детектив. Достаточно небольшого поиска, и незнакомец может собрать кусочки вашей жизни из старых публикаций, открытых записей и забытых аккаунтов. Как только ваша информация оказывается в сети, вы не контролируете, кто ее увидит и что с ней сделает.

Это руководство объяснит, что такое доксинг, почему он происходит и, что самое важное, как вы можете защитить себя.

Что означает доксинг?

Доксинг — практика распространения личной информации о человеке без его разрешения. Это не всегда связано с какой-то «высокой» технологией: часто все сводится к тому, чтобы собрать воедино данные, которые уже находятся в открытом доступе — старые сообщения на форумах, профили в соцсетях, публичные записи, даже сведения о покупках в интернете. Цель ─ не просто найти информацию. Ее часто используют, чтобы унизить, запугать, преследовать или причинить вред человеку, чьи данные были раскрыты.

Не обязательно быть знаменитостью или публичной фигурой, чтобы стать жертвой доксинга. Обычные люди тоже подвергаются этому ─ иногда из-за личных споров, политических взглядов или даже из-за случайных конфликтов в интернете.

Откуда взялся термин «доксинг»?

Слово «доксинг» происходит от английского «docs», сокращения от «documents» (документы). В ранние годы существования онлайн-форумов и хакерских сообществ «dropping docs», то есть раскрытие чьей-то настоящей личности, использовалось как способ отомстить или свести счеты. Со временем выражение «dropping docs» трансформировалось в «doxxing».

Все началось в 1990-х годах, когда интернет-анонимность была нормой. Раскрытие чьей-либо настоящей личности было не просто атакой ─ это рассматривалось как вопиющее нарушение конфиденциальности в интернете. Сегодня тактика стала более изощренной, и интернет уже не так приватен, как изначально, но идея та же: взять то, что человек не собирался раскрывать, и выставить это напоказ.

Есть ли разница между доксингом и утечкой?

И доксинг, и утечка — это размещение личной или конфиденциальной информации в публичном доступе, но используются они в разных контекстах.

Утечка обычно означает распространение секретной информации изнутри компании, государственного органа или другой организации. Чаще всего речь идет об обнародовании скрытых практик, а не о преследовании конкретного человека — например, разоблачения коррупции или слив секретных документов.

Доксинг — это личное. Это сбор информации о жизни человека, например, где он живет, кто его семья, где он работает, и публикация этих сведений в сети с целью опозорить, запугать или навредить. Первое целится на системы, второе — на людей.

Как работает доксинг?

Чаще всего доксинг заключается в сборе небольших фрагментов информации, разбросанных по интернету. Доксер может начать с имени пользователя, адреса электронной почты или поста в социальных сетях, а затем идти по следу.

Они могут искать общедоступные записи, анализировать активность в социальных сетях, сканировать старые сообщения на форумах или даже использовать такие уловки, как фишинг, чтобы получить еще больше персональных данных. Некоторые идут дальше, используя технические инструменты для отслеживания IP-адресов или извлекая информацию из баз, которые собирают и продают персональные данные.

Шаг за шагом они составляют профиль. И как только информации становится достаточно, они могут опубликовать ее в интернете, подвергая жертву риску преследований, кражи личных данных или чего-то еще более серьезного.

Давайте разберем наиболее распространенные способы раскрытия личных данных людей.

Отслеживание имен пользователей на разных платформах

Доксер может сначала заметить ваше имя пользователя на одной платформе, а затем поискать его на других. Возможно, игровой профиль приведет его на страницу в социальных сетях. Возможно, старая публикация раскроет адрес электронной почты или подскажет, где вы живете. Сами по себе эти данные кажутся незначительными. Но в совокупности они могут раскрыть больше, чем вы думаете.

Проверка WHOIS по доменным именам

Когда вы регистрируете домен, ваша личная информация, такая как имя, адрес электронной почты, номер телефона и даже домашний адрес, может попасть в публичные записи через так называемую базу данных WHOIS.

Доксер может легко выполнить проверку WHOIS для домена, чтобы узнать, прикреплены ли к нему какие-либо личные данные. Если домен зарегистрирован без защиты конфиденциальности, эта информация может быть доступна каждому, кто знает, где ее искать.

Использование сервисов приватной регистрации при создании сайтов — один из самых простых способов скрыть такие данные от посторонних.

Использование фишинга для обмана людей с целью получения информации

Фишинг — распространенная тактика, используемая доксерами, чтобы обманным путем заставить людей раскрыть личную информацию. Вместо того, чтобы взломать ваши аккаунты, они пытаются обманом заставить вас самостоятельно предоставить данные.

Это могут быть поддельные электронные письма, сообщения или веб-сайты, которые выглядят как настоящие, например, фальшивая страница входа в вашу электронную почту или аккаунт социальной сети. Вы можете получить сообщение о подозрительной активности в вашей учетной записи с предложением перейти по ссылке и «подтвердить свою личность». Если вы выполните это и введете свои учетные данные, злоумышленник получит к ним доступ.

Некоторые доксеры заходят дальше — выдают себя за должностных лиц или сотрудников службы поддержки, чтобы выманить у жертвы конфиденциальную информацию, например адреса, номера телефонов или даже ответы на контрольные вопросы. Эти данные затем можно использовать, чтобы раздобыть еще больше личной информации или получить доступ к другим аккаунтам.

Извлечение данных из социальных сетей

Доксеры могут просматривать старые записи, фотографии с тегами, публичные комментарии и даже списки друзей, чтобы собрать небольшую информацию. Со временем эти данные можно объединить для создания полноценного профиля, которого будет достаточно, чтобы найти ваш домашний адрес, номер телефона или получить доступ к другим вашим аккаунтам в интернете.

Даже простые публикации могут «открыть дверь». Фото может выдать ваш район. Пост о выпускном — показать вашу школу. Throwback-пост (публикация с воспоминаниями) может раскрыть вашу девичью фамилию или прежние адреса.

Ограничение настроек конфиденциальности и осторожность в том, что вы публикуете, могут значительно усложнить задачу злоумышленникам, пытающимся использовать ваши посты против вас.

Если вы хотите узнать, сколько информации можно получить из одних только социальных сетей, вот четыре способа, с помощью которых по вашим публикациям можно определить вашу личность. Это заставляет задуматься и является хорошим поводом еще раз проверить, что вы уже опубликовали.

Поиск публичных и правительственных записей

Если вы когда-либо владели недвижимостью, регистрировались для голосования, подавали иск в суд или начинали бизнес, весьма вероятно, что ваша информация хранится где-то в общедоступном файле.

Доксерам обычно не нужно ничего взламывать ─ они могут просто поискать важную информацию в общедоступных базах данных. Они часто просматривают:

- Записи о недвижимости: выявление владельцев жилья и адресов.

- Судебные документы: раскрытие правовых споров, исков и семейных проблем.

- Свидетельства о браке и регистрации избирателей: связывание имен, адресов и даже семейных связей.

- Лицензии на ведение бизнеса: показывают, где вы работаете или чем владеете.

Отслеживание IP-адресов

Каждый раз, когда вы подключаетесь к интернету, вы оставляете после себя IP-адрес, по которому доксеры могут примерно определить ваше местоположение — например, город или район.

Некоторые доксеры могут даже использовать IP-адреса для попыток запустить атаки, например, перегрузить вашу сеть трафиком (это называется DDoS-атакой) или выполнить сканирование на предмет других уязвимостей.

Использование VPN может скрыть ваш реальный IP и значительно затруднить отслеживание таким способом.

Использование брокеров данных

Брокеры данных — это компании, которые собирают личные сведения (имена, домашние адреса, место работы, историю покупок и даже хобби) из публичных записей, онлайн-трекеров и сторонних источников.

Собранная информация систематизируется и продается — часто без вашего ведома. Всего за несколько долларов любой человек, включая доксера, может купить отчет, который связывает вашу онлайн-активность с реальными фактами из вашей жизни.

Хорошая новость в том, что вы можете попросить брокеров данных удалить сведения о вас из их баз. Плохая — делать это придется отдельно для каждого брокера, у которого есть ваши данные, а таких может быть десятки. Контролировать, какую информацию о вас хранят брокеры, непросто, поэтому сервис вроде Identity Defender от ExpressVPN (доступен только в США) может оказаться очень полезным.

Какого рода информацию ищут доксеры?

К распространенным целям относятся:

- Полные имена, домашние адреса, номера телефонов и адреса электронной почты;

- Даты рождения;

- Профили в социальных сетях, раскрывающие место работы, распорядок дня, друзей и семью;

- Фотографии, на которых детали фона, такие как уличные знаки или бейджи, могут выдать местоположение;

- Финансовая информация или реквизиты счетов, раскрывающие банковские или платежные записи;

- Старые имена пользователей и онлайн-аккаунты, связывающие воедино различные части вашей цифровой жизни.

Однако настоящая опасность заключается не в какой-то отдельной информации, а в том, как все это складывается воедино. Домашний адрес плюс рабочий, день рождения плюс старый номер телефона. Эти связи позволяют кому-то найти вас, выдать себя за вас или причинить вред в реальной жизни.

Почему люди занимаются доксингом?

Иногда доксинг носит личный характер, чтобы унизить или оскорбить кого-то. В других случаях он используется, чтобы позлить кого-то или выразить свою позицию. Какова бы ни была причина, цель обычно одна: оказать давление на человека, раскрыв его личную информацию.

Месть или преследование

Доксинг часто используется, чтобы отомстить — например бывшему другу, эксу или участнику конфликта в сети. Открытая публикация чьих-то личных данных может заставить человека почувствовать себя разоблаченным, уязвимым и незащищенным.

Подобный доксинг часто сопровождает бурное онлайн-взаимодействие, например, споры в комментариях, игровых сообществах или обсуждениях в социальных сетях. Ситуация может быстро эскалировать: от обзывательств до поиска и публикации приватных данных.

Активизм или разоблачение

Не всегда доксинг мотивирован местью. В некоторых случаях он используется для привлечения внимания к действиям человека, особенно если эти действия кажутся вредоносными, оскорбительными или неэтичными. Идея заключается в том, чтобы разоблачить кого-то, часто под предлогом привлечения к ответственности.

Этот вид доксинга встречается в активизме, онлайн-разоблачениях или попытках «самосудов». Он может включать раскрытие личности человека, снятого на видео за неподобающее поведение, выражающего опасные взгляды или обвиняемого в серьезных проступках.

Хотя некоторые воспринимают это как способ привлечь людей к ответственности, все равно чья-та частная жизнь оказывается у всех на виду, и последствия могут быть серьезными, даже если изначальная цель — информировать, а не преследовать.

Является ли доксинг незаконным?

Распространение личной информации не всегда противозаконно, особенно если она общедоступна. Законы различаются в зависимости от страны и даже штата. В некоторых странах действуют четкие правила против доксинга, в то время как в других применяются более общие законы, касающиеся преследований и домогательств. И даже если это не противозаконно, большинство платформ запрещают такую практику. Доксинг все равно может привести к серьезным последствиям, вне зависимости от того, возбуждены ли официальные обвинения.

Доксинг переходит границу допустимого, когда распространение информации превращается в причинение вреда или намерение это сделать. Если цель — угрожать, преследовать, шантажировать или побуждать других к насильственным действиям, это может расцениваться как уголовное преступление.

Все также зависит от того, как была собрана информация. Вот несколько явных примеров, когда доксинг выходит за рамки:

- Взлом личных аккаунтов: взлом чьей-либо личной электронной почты, социальных сетей или облачного хранилища является незаконным.

- Использование украденных данных в результате взлома или из незаконных источников: распространение или злонамеренное использование информации, полученной через взлом, утечки или базы данных на черном рынке, усугубляет доксинг, превращая его в уголовное преступление.

- Использование общедоступной информации для преследования, запугивания или создания угрозы для кого-либо: даже данные из общедоступных записей могут использоваться незаконно, если целью является преследование, слежка или угроза чьей-либо безопасности.

В случае любого из этих действий доксинг перестает быть просто вторжением в личную жизнь. Он превращается в правовую проблему и во многих случаях — в уголовное преступление.

Как понять, что вы стали жертвой доксинга?

Иногда доксинг бывает громким: ваш телефон разрывается от угроз, или кто-то публикует ваш адрес в комментариях. Иногда он тише. Незнакомец внезапно узнает ваше настоящее имя. Всплывают старые фотографии. Друг спрашивает, почему кто-то связался с ним так неожиданно.

Вот некоторые признаки, на которые следует обратить внимание:

Необычная активность аккаунта

Странные вещи, происходящие с вашими аккаунтами, могут быть ранним предупреждающим знаком. Возможно, вы получаете оповещения о входах в систему, которые вы не выполняли, письма с инструкциями по сбросу пароля, которые вы не запрашивали, или замечаете сообщения, отправленные без вашего ведома.

Подробнее о том, что делать, если вы считаете, что ваш аккаунт в социальной сети был взломан, читайте здесь.

Получение угроз или преследование

Внезапные сообщения от незнакомцев, агрессивные комментарии или жуткие личные сообщения могут быть неслучайными. Преследование — один из самых очевидных признаков доксинга, особенно если он целенаправленный, настойчивый и личный.

Если вы беспокоитесь о младших членах семьи, раннее выявление признаков кибербуллинга может иметь большое значение.

Личная информация появляется в результатах поиска

Если ваше имя, адрес, номер телефона или другие личные данные начинают появляться в поисковых системах, на форумах или в публичных сообщениях, хотя вы их там не размещали, это тревожный сигнал.

С друзьями или членами семьи связываются незнакомцы

Если люди из вашего окружения начинают получать сообщения от незнакомцев, которые расспрашивают о вас или говорят, что «что-то не так», велика вероятность, что ваши данные были раскрыты. Этот прием часто используют, чтобы добыть больше информации или вызвать у вас тревогу.

Изменения в ваших онлайн-профилях

Если кто-то получит доступ к вашим аккаунтам, он может изменить вашу фотографию профиля, биографию, адрес электронной почты или даже публиковать контент от вашего имени. Такие изменения обычно направлены на то, чтобы сбить с толку, выдать себя за кого-то другого или спровоцировать реакцию у других людей, и это серьезный признак того, что что-то не так.

Реальные примеры доксинга

Доксинг — это не просто громкий термин. Он нанес реальный вред реальным людям. Вот несколько известных случаев, которые показывают, насколько далеко это может зайти.

Ошибочная идентификация после теракта на Бостонском марафоне

После теракта на Бостонском марафоне в 2013 году пользователи Reddit пытались помочь властям выявить виновных. Но вместо помощи они ошибочно обвинили невиновного человека — пропавшего студента по имени Сунил Трипати.

Его имя и фотографии быстро распространились в социальных сетях и СМИ, что привело к преследованию его семьи в и без того тяжелое время (Сунила несколько недель считали пропавшим без вести, прежде чем стало известно, что он покончил с собой).

Этот случай стал ярким примером того, как быстро онлайн-краудсорсинг может вылиться в реальные последствия, когда личная информация распространяется без доказательств.

Атака с использованием swatting и преследование Keffals

В августе 2022 года стример и активистка Клара Сорренти, более известная онлайн как Keffals, стала жертвой атаки swatting. Кто-то выдал себя за нее в поддельном письме городским властям в Лондоне, Онтарио, утверждая, что она причинила вред своей семье и планирует дальнейшее насилие. В результате полиция ворвалась в ее дом с оружием.

Атака не была случайной — это была часть более масштабной кампании преследования, связанной с ее активизмом и разжигаемой людьми, уже раскрывшими ее личные данные.

После рейда Keffals публично рассказала свою историю, подчеркнув опасности онлайн-преследований и призвав к действиям против форумов вроде Kiwi Farms, где началась большая часть атак.

Конфликт между ютуберами из-за инцидента с доксингом

В октябре 2023 года между YouTube-блогерами SSSniperwolf (Алия Шелеш) и Jacksfilms (Джек Дуглас) возник конфликт. После длительной публичной критики Шелеш опубликовала в Instagram фото дома Дугласа с подписью, намекавшей, что она может заглянуть.

Дуглас обвинил ее в доксинге, сделал пост публичным и потребовал реакции от YouTube. Через несколько дней платформа приостановила монетизацию Шелеш, заявив, что ее действия нарушили правила безопасности. Шелеш извинилась и признала, что должна была поступить иначе.

Ситуация стала напоминанием о том, что даже интернет-драма имеет реальные последствия, а платформы пристально следят за тем, чтобы вмешаться, когда дело заходит слишком далеко.

Как защитить себя от доксинга

Вы не можете контролировать все в интернете, но можете сделать себя гораздо более сложной мишенью. Доксеры обычно ищут легкую добычу — людей, оставляющих явные следы. Несколько полезных привычек помогут вам защитить свою информацию и значительно усложнят доступ к вашей личной жизни.

| Шаг | Что делать | Почему это важно |

| 1 | Используйте VPN, например ExpressVPN. | Скрывает ваш IP-адрес и местоположение от посторонних глаз. |

| 2 | Не используйте в сети свое настоящее имя. | Затрудняет установление связи между вашей личностью и вашей активностью. |

| 3 | Проверьте свой цифровой след. | Это поможет обнаружить и удалить личную информацию, которая уже находится в открытом доступе. |

| 4 | Настройте приватность в соцсетях. | Не позволяет посторонним видеть, где вы живете или работаете. |

| 5 | Используйте многофакторную аутентификацию (MFA). | Добавляет второй этап проверки для защиты ваших аккаунтов. |

| 6 | Используйте разные адреса электронной почты для разных аккаунтов. | Останавливает одну утечку, которая может раскрыть всю информацию. |

| 7 | Используйте надежные и уникальные пароли. | Это затрудняет взлом ваших аккаунтов. |

| 8 | Избегайте сомнительных приложений и онлайн-тестов. | Они могут незаметно собирать конфиденциальную информацию. |

| 9 | Поищите свое имя в интернете. | Это поможет понять, какую информацию о вас могут найти другие. |

| 10 | Настройте уведомления Google на свое имя. | Заблаговременно предупреждает вас, если ваша информация появляется в сети. |

Используйте VPN для маскировки своего IP-адреса

Как уже упоминалось выше, VPN скрывает ваш реальный IP-адрес, перенаправляя интернет-трафик через безопасный зашифрованный сервер. Использование VPN помогает сохранить конфиденциальность вашей онлайн-активности и значительно затрудняет установление связи между вашими действиями в сети и вашей реальной личностью, особенно при подключении к незащищенным сетям.

Не используйте в сети свое настоящее имя

Чем больше вы связываете свое настоящее имя с онлайн-активностью, тем проще злоумышленнику вас отследить. Доксеры ищут маленькие подсказки, которые связывают никнейм, электронную почту или публикацию с реальной личностью.

Один из лучших способов защитить себя — использовать разные никнеймы, которые не содержат полного имени, даты рождения или других личных данных. Если сайт действительно не требует вашего настоящего имени, не указывайте его. Соблюдение этого правила значительно усложняет создание злоумышленником полного профиля о вас.

Регулярно проверяйте свой цифровой след

Вы можете делиться большим количеством информации, чем думаете. Старые посты в соцсетях, забытые аккаунты, комментарии в интернете — все это оставляет след. Доксеры умеют тщательно просматривать такую историю, чтобы находить связи и личные данные.

Возьмите за привычку периодически проверять свое имя и никнеймы. Посмотрите, что появится. Удалите старые учетные записи, которыми вы не пользуетесь, ужесточите настройки конфиденциальности и удалите все, что раскрывает о вас больше, чем следует.

Защитите свои профили в социальных сетях

Управляйте настройками конфиденциальности следующим образом:

- Ограничьте круг лиц, которые могут видеть ваши публикации: выберите настройки «Только для друзей» или пользовательские настройки вместо общедоступных.

- Скрывайте списки друзей: держите свои контакты в приватном доступе, чтобы защитить свое окружение.

- Избегайте обновлений в режиме реального времени: делитесь информацией о поездках, событиях или прогулках только после их завершения.

Хотите помощь с настройкой конфиденциальности на Facebook? Ознакомьтесь с этим пошаговым руководством по новейшим инструментам конфиденциальности Facebook.

Включите многофакторную аутентификацию

Многофакторная аутентификация (MFA) добавляет дополнительный уровень защиты вашим аккаунтам. Даже если кто-то узнает ваш пароль, для входа ему все равно потребуется второй код подтверждения, который часто отправляется на ваш телефон или генерируется приложением.

Создавайте отдельные адреса электронной почты для разных целей

Один адрес электронной почты для всего — это удобно для вас… и для тех, кто пытается вас отслеживать. Если доксер получит ваш основной адрес электронной почты, он сможет быстро найти аккаунты, публикации и профили, связанные с ним.

Использование отдельных адресов электронной почты для разных аспектов жизни помогает разорвать эти связи. Один адрес оставляйте для личного общения, другой — для работы, а третий — для всего публичного, например соцсетей, форумов или игр. Таким образом, даже если один адрес электронной почты станет известен, он не откроет доступ ко всей вашей онлайн-жизни.

Используйте надежные и уникальные пароли

Слабые пароли — открытая дверь для злоумышленников. Если вы используете один и тот же пароль на разных сайтах, взлом на одном из них может привести ко взлому всех остальных.

Используйте длинные, случайные и трудноугадываемые пароли. Не полагайтесь на простые шаблоны, такие как даты рождения, имена домашних животных или что-то еще, что можно вычислить, просто посмотрев ваши аккаунты в социальных сетях.

Использование менеджера паролей, такого как ExpressVPN Keys ─ лучший способ безопасного создания и хранения паролей.

Будьте осторожны с онлайн-тестами и разрешениями

Не каждая угроза выглядит как угроза. Иногда это просто забавный тест или безобидное на вид приложение, запрашивающее слишком много доступа. Тесты вроде «Какое ваше тотемное животное?» или случайные опросы могут незаметно собирать личную информацию: ваше имя, местоположение или даже подсказки к паролям и контрольным вопросам.

Проверьте, насколько легко собрать о вас информацию

Иногда лучший способ обнаружить проблему — это мыслить как доксер. Поищите свое имя, никнеймы и адреса электронной почты и посмотрите, что найдется. Вас может удивить, сколько информации уже доступно в сети, включая старые профили, забытые посты или фрагменты личных данных, связанные с вашей онлайн-активностью.

Цель не в том, чтобы напугать себя. Цель в том, чтобы найти уязвимые места раньше, чем это сделает кто-то другой. Если вы заметили что-то, что не хотите выставлять напоказ, примите меры по удалению, блокировке или обновлению настроек конфиденциальности.

Настройте оповещения Google для вашего имени

Вы не можете отслеживать весь интернет самостоятельно, но Google может помочь. Настройка оповещений Google на ваше имя, адреса электронной почты или другие важные данные позволит получать уведомления, если в сети появится что-то новое.

Это не идеальная система, но она дает вам преимущество. Если хотите продвинуться дальше, вот несколько простых привычек по защите приватности, которые стоит взять на вооружение.

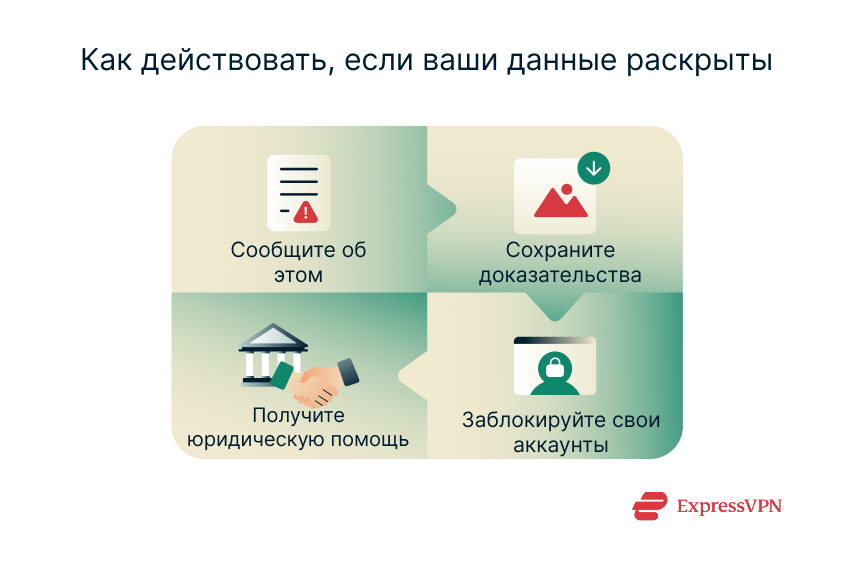

Что делать, если вы стали жертвой доксинга

Узнав, что ваши личные данные раскрыты, можно почувствовать себя подавленным, но быстрые действия могут многое изменить. Важно приостановить дальнейшее распространение информации, обезопасить себя и зафиксировать все, что происходит, на случай, если позже потребуется помощь от правоохранительных органов или платформы.

Сообщите о доксинге платформам и властям

Для начала сообщите о публикациях или контенте на платформы, где была размещена эта информация. Большинство крупных сайтов, таких как Facebook, X и Reddit, придерживаются политики, запрещающей распространение личной информации, и удалят ее, если вы сообщите о ней.

Если доксинг сопровождается серьезными угрозами или преследованиями, обратитесь в местные правоохранительные органы. Поделитесь как можно более подробной информацией, включая скриншоты и ссылки. Даже если это кажется непреодолимым, своевременное сообщение о проблеме помогает зафиксировать доказательства на случай, если ситуация обострится.

Документируйте все как доказательство

Если вы видите, что ваши данные были опубликованы, не просто сообщайте об этом, а сохраняйте их. Скриншоты, URL-адреса и временные метки: сохраняйте все, что можете, пока это еще актуально. Доксеры часто удаляют публикации, как только узнают, что их обнаружили, но если вы уже сохранили доказательства, то они у вас в руках.

Защитите свои онлайн-аккаунты

Если кто-то преследует вас, следующей целью станут ваши аккаунты. Немедленно смените пароли, начиная с электронной почты, соцсетей и всего, что связано с вашей личностью. Включите многофакторную аутентификацию (MFA), если вы этого еще не сделали.

Обратитесь к сервисам цифровой приватности или юридической помощи

Иногда справиться с последствиями доксинга одному бывает невозможно. Сервисы приватности, такие как тот, что входит в каждую подписку ExpressVPN в США, помогут удалить ваши данные с сайтов брокеров и отслеживать новые утечки.

Если ситуация обостряется, особенно при наличии угроз, консультация с юристом может дать вам более четкое представление о ваших правах и дальнейших шагах.

Вам не нужно справляться с этим в одиночку. Правильная поддержка делает процесс быстрее, безопаснее и менее стрессовым. И дело не только в душевном спокойствии — защита личной информации от попадания в чужие руки может обезопасить вас и финансово. Вот как приватность и анонимность напрямую связаны с финансовой безопасностью.

Часто задаваемые вопросы: распространенные вопросы о доксинге

Является ли доксингом публикация общедоступной информации?

Да. Даже если информация общедоступна, ее сбор и публикация с намерением причинить вред, запугать или оскорбить кого-либо считается доксингом. Публичный доступ не обесценивает угрозу — все зависит от того, с какой целью информация распространяется.

Считается ли раскрытие никнейма доксингом?

Зависит от обстоятельств. Если имя пользователя уже публично и не ссылается напрямую на персональные данные, такие как настоящее имя, адрес или номер телефона, это обычно не считается доксингом. Но если имя пользователя раскрывает или ведет к личной информации, его публикация может перейти грань допустимого.

Могут ли бизнесы или инфлюенсеры стать жертвами доксинга?

Владельцы бизнеса, инфлюенсеры и другие публичные личности могут стать жертвами доксинга. Даже если они публично делятся подробностями своей жизни, раскрытие личной информации, такой как домашние адреса, личные номера телефонов или информация о семье, без согласия, все равно считается доксингом.

Откуда произошло слово «доксинг»?

«Доксинг» (англ. doxxing) происходит от выражения «dropping docs». Изначально это сленг, означавший публикацию личных документов или конфиденциальной информации человека в интернете с целью его разоблачения.

Можно ли подать в суд на человека, который раскрыл вашу личную информацию?

Во многих случаях да. Если доксинг вызывает эмоциональный стресс, преследования или приводит к финансовому или физическому ущербу, вы можете подать гражданский иск. Законы разных стран различаются, и консультация юриста поможет вам понять, какие у вас есть варианты.

Можно ли защитить себя от доксинга?

Вы не можете полностью исключить риск, но можете сделать себя гораздо более сложной мишенью. Использование надежных настроек конфиденциальности, VPN, отдельных адресов электронной почты, многофакторной аутентификации и внимательность к тому, что вы публикуете онлайн, значительно снижает вероятность доксинга.

Можно ли попасть в тюрьму за доксинг?

В некоторых случаях — да. Если доксинг приводит к угрозам, преследованиям или причинению реального вреда, он может стать уголовным преступлением. В некоторых странах, в том числе в некоторых штатах США, он рассматривается как киберсталкинг, кража личных данных или онлайн-преследования, каждое из которых может повлечь за собой штрафы или даже тюремное заключение.

Часто все зависит от намерения. Публикация чьей-либо личной информации с целью запугивания, шантажа или побуждения других к совершению нападений гораздо чаще будет расценена как преступление, особенно если это создает угрозу безопасности человека.

Сделайте первый шаг и защитите себя в Сети. Начните работу с ExpressVPN без риска.

Получить ExpressVPN